شماره پروژه : ۱۳۸

عنوان پروژه : بررسی نرم افزاری و سخت افزاری سیستم های RFID و امنیت در آن ها

تعداد صفحات : ۸۷

شرح مختصر پروژه : پروژه حاضر با عنوان بررسی نرم افزاری و سخت افزاری سیستم های RFID و امنیت در آن ها حاضر گردیده است.تکنولوژی RFID ِ(Radio-frequency identification) برای شناسایی توسط فرکانس رادیویی می باشد.مسلما وجود یک قالب استاندارد در هر فناوری به منظور تعریف ویژگی هایی برای قطعات سختافزاری و نرم افزاری آن از اهمیت ویژهای برخوردار بوده و RFID نیز از این امر مستثنی نخواهد بود.پروژه حاضر در دو فصل ابتدایی به بررسی نرم افزاری و سخت افزاری سیستم های RFID پرداخته است. با توجه به این که فناوری RFID با سرعت چشمگیری در حال رشد و توسعه می باشد و هر تکنولوژی با این سرعت رشد گاهی اوقات دچار نواقصی نیز می باشد. نکته ای که وجود دارد این است که تنها نباید نکات مثبت این تکنولوژی را مشاهده کرد و چشمانمان را بر روی نکات منفی آن ببندیم.از این رو در این پروژه مزایا و معایب تکنولوژی RFID بررسی شده است.

در تکنولوژی RFID نیز همانند سایر تکنولوژیها تهدیداتی وجود دارد که اگر با دقت نظر به آنها نگاه نشود آنچنان اثرات مخربی از خود به جای خواهد گذاشت که همه ما روزی عطای آن را به لقایش خواهیم بخشید. از اینرو در پروژه به بررسی تهدیدات موجود در این تکنولوژی که مهمترین آن بحث امنیت و نبود استانداردهای واحد در این زمینه می باشد می پردازیم، و معایب و نکات منفی تکنولوژی RFID اهمیت کمتری نسبت به مباحث تحقیقاتی در زمینه رشد آن ندارد. در واقع RFID با توجه به ماهیت عملکردی آن تهدیدات امنیتی خاصی دارد که در این پروژه ابتدا این تهدیدات بصورت دسته بندی شده بحث گردیده و در انتها مبحث پروتکل های موجود برای افزایش امنیت و خصوصی ساری سیستم های RFID در فصل انتهایی ذکر گردیده است.

نحوه عملکرد RFID

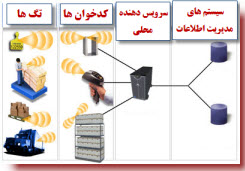

برچسب و یا دستگاه فرستنده خودکار ، شامل یک مدار الکترونیکی است که به شی مورد نظری که ملزم است دارای یک کد شناسایی باشد ، متصل میشود . زمانی که برچسب نزدیک و یا در محدوده کدخوان قرار می گیرد ، میدان مغناطیسی تولید شده توسط کد خوان باعث فعال شدن تگ می گردد.در ادامه ، تگ بطور پیوسته اقدام به ارسال داده از طریق پالس های رادیویی می نماید . در نهایت داده توسط کدخوان دریافت و توسط نرم افزارهای مربوطه نظیر برنامه های ERP ( برگرفته شده از Enterprise Resource Planning ) و SCMS ( برگرفته شده از Supply Chain Management systems) پردازش می گردد.شکل زیر نحوه انجام فرآیند فوق را نشان می دهد .

فهرست مطالب پروژه نرم افزاری و سخت افزاری سیستم های RFID

چکیده

مقدمه

فصل ۱- بررسی نرم افزاری سیستم RFID و عملکرد EPC در آن

۱-۱- مشخصات سامانه RFID

۱-۲- انواع برچسب های RFID

۱-۲-۱- خصوصیت برچسبها

۱-۲-۲- انتخاب گونه برچسب

۱-۳- بررسی دستگاه خواننده

۱-۴- انتخاب دستگاه خواننده

۱-۵- میان افزار RFID

۱-۶- آداپتور دستگاه های خواننده (اجزای میان افزار)

۱-۷- مدیر رویداد(اجزای میان افزار)

۱-۸- سطوح رابط برنامه کاربردی(اجزای میان افزار)

۱-۹- انطباق میان افزار با دستگاه خواننده

۱-۱۰- مشاهدات دستگاه خواننده

۱-۱۱- فیلتر کردن رویداد

۱-۱۲- معرفی EPC

۱-۱۲-۱- اجزای EPC

۱-۱۲-۲- مزایای EPC

۱-۱۲-۳- کلاس بندی EPC

۱-۱۲-۴- سرویس نامگذاری اشیا

۱-۱۲-۵- بررسی عملکرد زنجیره EPC

فصل ۲- بررسی سخت افزاری سیستم های RFID فرکانس ها و استاندارد های موجود

۲-۱- اصول فن آوری RFID

۲-۲- انواع RFID از نظرمحدوده فرکانس

۲-۳- پیوستگی قیاسی

۲-۴- پیوستگی خمش ذرات هسته ای

۲-۵- دامنه های فرکانسی

۲-۶- استانداردهای RFID

۲-۶-۱- ISO

۲-۶-۲- EPC

۲-۷- مقایسه ISO و EPC

فصل ۳- چالشهای تکنیکی و استراتژی های پیش روی سیستم های RFID

۳-۱- چالشهای تکنیکی و استراتژی ها:

۳-۱-۱- هزینه RFID

۳-۱-۲- استانداردهای RFID

۳-۱-۳- انتخاب برچسب و خواننده

۳-۱-۴- مدیریت داده ها

۳-۱-۵- یکپارچه سازی سیستم

۳-۱-۶- امنیت

۳-۲- خصوصی سازی

فصل ۴- بررسی روش های پیاده سازی امنیت و خصوصی سازی در سیستم های RFID

۴-۱- امنیت و خصوصی سازی

۴-۲- روش های محافظت از سیستم های RFID

۴-۲-۱- برچسب مسدود کننده

۴-۲-۲- استفاده از ابزار پراکسی

۴-۲-۳- مدل حفاظتی کانال جهت مخالف

۴-۳- چندین روش دیگر محافظت از برچسب هایRFID

۴-۳-۱- استفاده از دیودهای سنسوری حساس در برچسب RFID

۴-۳-۲- ماشین لباس شوئی هوشمند

۴-۳-۳- روش سخت افزاری

۴-۳-۴- روش حذفی

منابع و ماخذ

————–———————————— ۲۰milkham.com ————–————————————

![]() دانلود مستقیم : بررسی نرم افزاری و سخت افزاری سیستم های RFID و امنیت در آن ها

دانلود مستقیم : بررسی نرم افزاری و سخت افزاری سیستم های RFID و امنیت در آن ها

![]() رمز عبور فایل : www.20mikham.com

رمز عبور فایل : www.20mikham.com

![]() منبع فایل : ۲۰میخوام

منبع فایل : ۲۰میخوام

————–———————————— ۲۰milkham.com ————–————————————

- فايل pdf اين پروژه را ميتوانيد از قسمت فوق به صورت کامل و رايگان درياقت نماييد. (کافی است قسمت جلوی دانلود مستقیم روی نام پروژه کلیک کنید)در صورت نياز به فايل word آن را از اين قسمت به صورت آنلاين خريد کنید(برای خرید اینجا کلیک کنید )

- نکات قبل از خريد + دانلود فونت هاي لازمه

- قيمت فايل ورد پروژه : 8000 تومان

- بعد از پرداخت مبلغ (قابل پرداخت با کليه کارتهاي عضو شتاب) لينک دانلود فايل ورد براي شما نشان داده ميشود و ميتوانيد آن را به صورت آني دريافت کنيد.براي خريد ،ايميل خود را به طور صحيح و بدون .www وارد نماييد.(به طور مثال : example@yahoo.com)